네이버클라우드 보안 시험(NCP-Security) 후기를 남겨봅니다. 이 자격증 시험은 공식 홈페이지에 따르면 다음과 같이 구성됩니다. 230번 단일 과목으로 작성 시점 기준, 응시료 5만 5천원이 필요합니다.

자격증 이름은 "NAVER Cloud Platform Certified Professional Security" 입니다. 참고로 자격증 취득시 아래와 같이 발급이 됩니다.

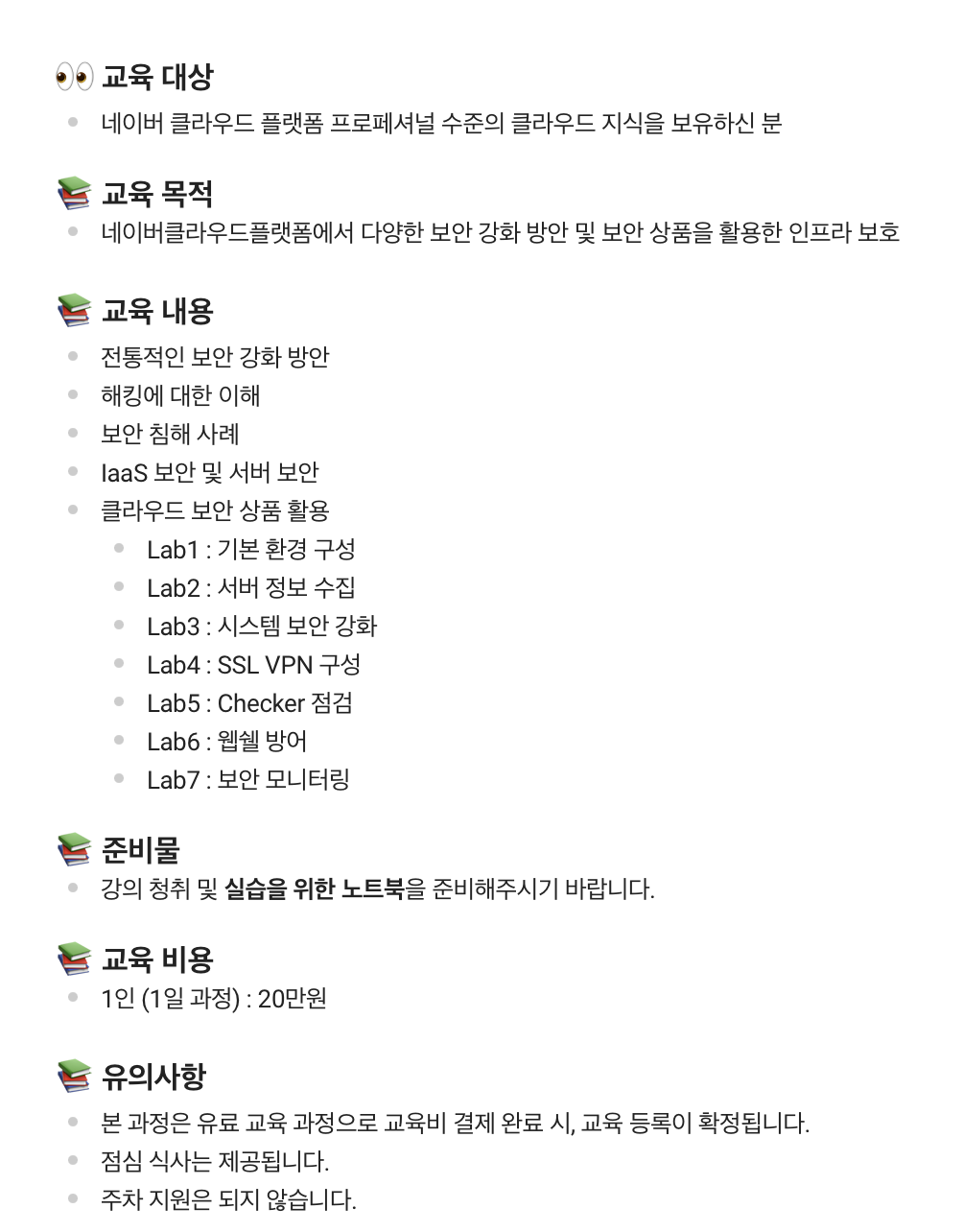

이제 어떻게 준비했는지 말씀드리겠습니다. 참고로, 저는 공인 교육을 수강하고 시험을 준비했습니다. 공인 교육은 유료로 20만원이 필요합니다.

공인 교육 없이 응시하시는 분을 위해 두 가지 방향으로 정리해보겠습니다.

공인 교육 (유료)

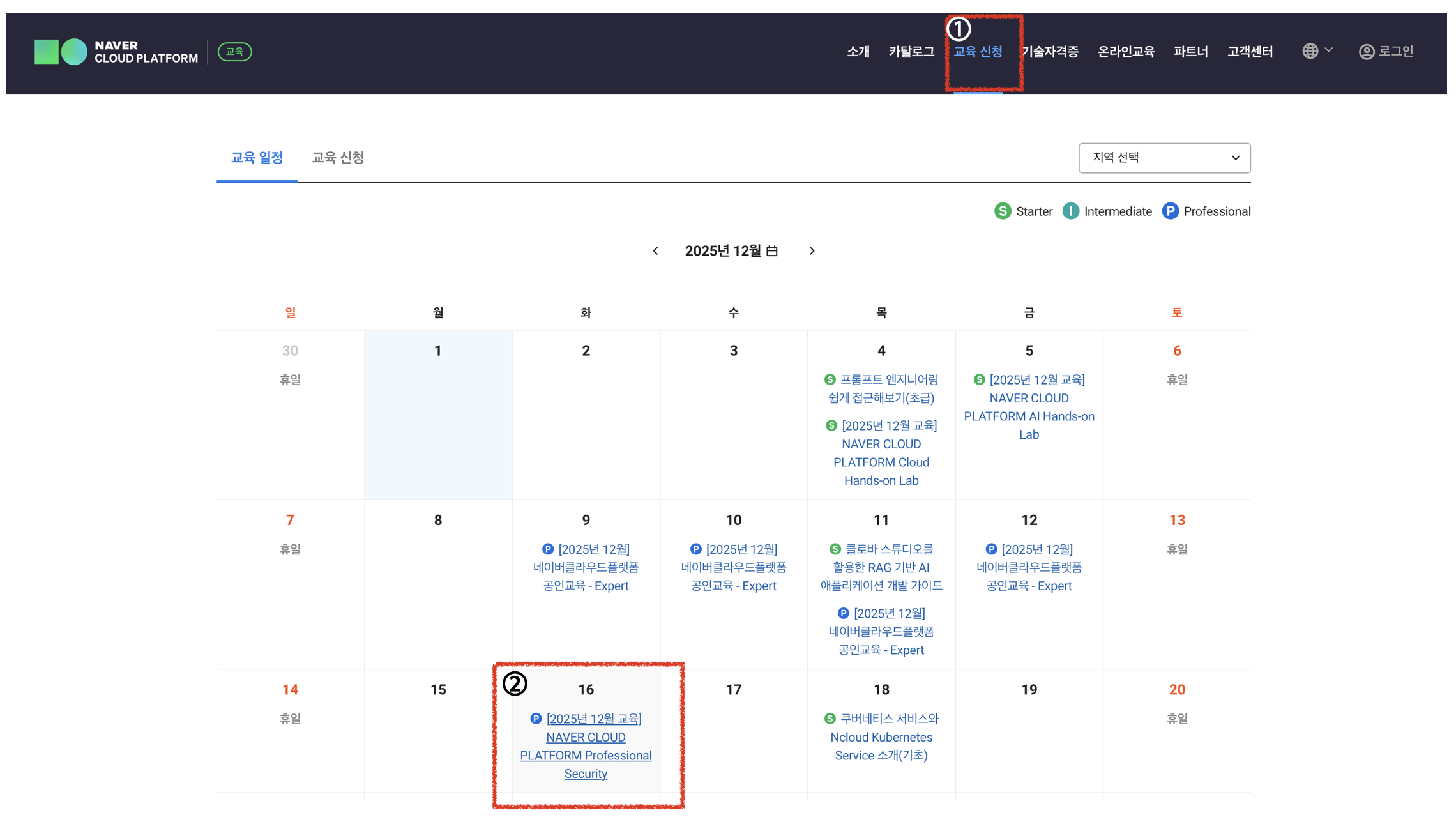

아래 네이버클라우드 교육 포털에서, 공인 교육을 눌러주고, 다음 버튼을 눌러 결제 후 공인 교육 신청을 완료합니다. 이후에 안내된 곳에서 교육을 수강합니다.

https://edu.ncloud.com/schedule/calendar

EDU PORTAL - NAVER CLOUD PLATFORM

Improve your company’s operational competitiveness with a simple and fast workflow.

edu.ncloud.com

오프라인 공인 교육 1일짜리를 제공해줍니다. 신청해서 들어보시면 보다 효과적으로 대비가 가능한 시험입니다. 자료에서 제공하는 여러 꿀팁 내용과 강사님이 중요하다고 강조한 사항 위주로 대비하면 좋은 결과를 거둘 수 있습니다.

독학

공인 교육 없이 대비를 하려면, 네이버클라우드 보안 상품 위주로 공식 문서를 정독하시기를 권유드립니다. 보안 상품은 공식 홈페이지에서 카테고리로 찾아볼 수 있습니다.

NAVER CLOUD PLATFORM

cloud computing services for corporations, IaaS, PaaS, SaaS, with Global region and Security Technology Certification

www.ncloud.com

1. 네이버클라우드 보안 상품 공식문서 정독

네이버클라우드 보안 상품은 Ncloud 홈페이지 > 서비스 > Security 카테고리에서 확인할 수 있습니다.

이렇게 많은 상품이 있는데, 실습은 어렵고, 공식 문서 위주로 기능을 꼼꼼히 살펴보기를 권장드립니다.

제가 봤을 때 기준으로 꽤 상세히 물어본다고 생각하는 부분은 다음과 같습니다.

① Checker 시리즈(Web Security Checker, System Security Checker)

② Safer 시리즈(App Safer, File Safer)

③ SSL VPN

예를 들어 Checker 상품군이라면, 상세 기능 탭에 있는 정보를 한번 훑어보고, 진단 항목 부분을 암기해두면 효과적입니다.

https://www.ncloud.com/product/security/webSecurityChecker#detail

그 외에 거의 다루지 않는 상품은 Secret Manager 였습니다.

추가로 아래 블로그 내용을 한번 읽어보시면 도움이 됩니다. 저도 도움을 많이 받았습니다.

https://brunch.co.kr/@topasvga/5319

5-3. 네이버 클라우드 보안 시험 응시 방법 안내

1 네이버 클라우드 시험응시. 1과목 5만 5천원. # 추가 자료 1 기술자격증 종류와 신청하기 https://edu.ncloud.com/certi/rating 2 시험 신청 상세 가이드 다운로드 https://kr.object.ncloudstorage.com/technical.certi/%5BN

brunch.co.kr

2. 일반 보안 상식

잘 알려진 포트번호

먼저, 주요 포트번호와 각 포트번호에 사용되는 프로토콜 위주로 암기 해주시면 됩니다. 과거에 정보처리기사/정보보안 공부하실 때 배운 "잘 알려진 포트(Well-Known Ports, 0-1023번)"를 잘 숙지해가시면 좋습니다.

특히, 보안에 관한 포트번호는 프로토콜(TCP, UDP)를 잘 구분해주시는 것을 중요하게 봅니다. TCP에서만 사용하는지, UDP에서만 사용하는지, 두가지 모두 사용할 수 있는지를 명확히 구분해주세요.

아래 위키피디아 문서를 정독/암기해주시면 충분합니다.

https://ko.wikipedia.org/wiki/TCP/UDP의_포트_목록

TCP/UDP의 포트 목록 - 위키백과, 우리 모두의 백과사전

위키백과, 우리 모두의 백과사전. 잘 알려진 포트(well-known port)는 특정한 쓰임새를 위해서 IANA에서 할당한 TCP 및 UDP 포트 번호의 일부이다. 일반적으로 포트 번호는 다음과 같이 세 가지로 나눌

ko.wikipedia.org

리눅스 서버 정보 명령어

위에서 포트 번호를 익혔다는 것은, 포트 정보를 알아내야 할 수도 있습니다. 이 포트 스캔은 보안 시험이지만, 해킹에도 사용할 수 있는 명령어입니다. 이런 명령어도 알아둬야합니다. 최소한 서버 정보(도메인 정보)를 찾아내는 명령어, 포트 스캔하는 명령어 정도는 알아둬야 합니다.

예를 들어, nmap이라는 포트 스캔 명령어가 있을 때, 포트 정보를 활용해서 해당 서버를 공격하는 수단이 되기도 합니다. 이렇게 모두 보안과 해킹 모두 활용할 수 있는 명령어를 간단히 정리해두시는 것을 추천드립니다.

https://velog.io/@dhlife09/nmap-사용법-정리

nmap 사용법 정리 및 실습

nmap

velog.io

리눅스 권한 부여

1. 일반 권한

권한은 보안에 있어 상당히 중요합니다. 관련하여 명령어를 암기해두세요. 아래 블로그 내용을 참고하면 좋습니다.

https://inpa.tistory.com/entry/LINUX-📚-파일-권한-소유권허가권-💯-정리

최소한 r, w, x가 각각 십진수 숫자로 표기하고, 소유자, 그룹, 다른 사용자일때 함께 권한을 변경하려면 어떤 명령어를 사용하는지는 확인합니다. 예를 들어, 디렉토리에서 ls -al 명령어를 입력했을 때, 특정 디렉토리의 권한이 drwxrwxr-x 이렇게 나오면, 첫번째 d는 디렉토리이고, 그 다음으로 나오는 각 2-4, 5-7, 8-10번째 자리값을 chmod 명령어로 입력할 때, chmod 775 이렇게 표현된다는 것은 알아두는 게 좋습니다. 위 블로그에서 자세히 나와있으니 참고하시면 좋겠습니다.

2. 특수 권한

이 권한에서 다음으로 헷갈릴 만한 내용은 Sticky Bit 스티키 비트와 Set User ID(SUID), Set Group ID(SGID) 정도입니다. 이 내용도 잘 정리해두면 도움이 많이 됩니다.

예를 들어 보겠습니다. 아래와 같은 문자열이 나타날 경우를 가정합니다. 스티키 비트는 t로 나타내고, 1을 맨 앞자리에 붙입니다. 특수 권한은 무조건 맨 앞에 붙는다고 생각하고 계산하면 됩니다. 주로 디렉토리인 경우 사용합니다. 스티키 비트는 리눅스 파일에서는 무시된다고 하는데, 이런 경우는 제외해주고 생각합니다.

https://www.youtube.com/watch?v=uMXHux5aTDY&t=14s

| 권한 종류 | 기호 | 위치 | 숫자값 | 설명 |

| SetUID (SUID) | s 또는 S | 소유자(User)의 x 자리 | 4 | 실행 시 파일 소유자의 권한으로 실행 |

| SetGID (SGID) | s 또는 S | 그룹(Group)의 x 자리 | 2 | 실행 시 그룹의 권한을 상속받음 |

| Sticky Bit | t 또는 T | 기타(Other)의 x 자리 | 1 | 누구나 쓸 수 있지만, 삭제는 소유자만 가능 |

참고로 대문자(S, T) 기호는 일단 고려하지 않았습니다. 너무 깊이 들어가네요!

이제 예시로 살펴보겠습니다.

가령, drwsr--r-t 이렇게 되어 있으면 s라는 suid(user자리), t는 other에 붙은 스티키 비트입니다. 이런 경우, user 자리의 suid는 소문자 s이므로 4로 계산합니다. t는 other 자리에 있고 1로 계산합니다.

이 두 가지 특수 권한은 서로 더해주면, SUID(4) + Sticky(1) = 5가 되고, 맨 앞자리에 붙입니다. 보통 이러한 특수 권한이 없으면 0745 이런식으로 나오는데, 맨 앞의 0은 생략합니다. 그러면 745 이렇게 나옵니다. 그러나 특수 권한 계산값이 0이 아니라면 표기해줘야합니다.

1) d, s, t를 먼저 빼고, 그 자리에 원래 값으로 대체한 나머지 세자리를 계산합니다.

기존 rwsr--r-t를 rwxr--r-x로 치환하여 계산합니다.

rwxr--r-x 는 user (4+2+1 = 7), group (4+0+0 = 4), other (4+0+1 = 5)으로 계산하므로 745가 됩니다.

2) 특수 권한인 s, t를 계산한 값인 5를 맨 앞에 붙입니다. 그러면, 5745가 되는 방식입니다.

다른 예시도 아래 표를 참고해보세요. 응용하여 문제 나오기 좋습니다.

| 예시 문자열 | 특수권한 계산 (1자리) | 일반권한 계산 (3자리) | 최종 숫자 |

| drwxrw-r-- | 없음 (0) | 7 / 6 / 4 | 764 |

| drwxrwsr-t | SGID(2) + Sticky(1) = 3 | 7 / 7 / 5 | 3775 |

| drwsrwsr-t | SUID(4)+SGID(2)+Sticky(1) = 7 | 7 / 7 / 5 | 7775 |

윈도우와 리눅스 보안 체계

윈도우와 리눅스 보안에 관한 경로, 시스템, 방화벽을 간단히 정리해두면 좋습니다. 서로 비교해보는 재미도 있습니다.

사용자 계정 컨트롤

UAC(사용자 계정 컨트롤)가 Windows 디바이스에 대한 무단 변경을 방지하는 데 어떻게 도움이 되는지 알아봅니다.

learn.microsoft.com

리눅스 su, sudo 명령어 사용법 정리 (root 권한 획득 방법)

리눅스(Linux)에서 특정 명령을 실행하거나 파일에 접근하기 위해서는 루트(root) 권한이 필요합니다. 일반 사용자(유저)가 root 권한을 사용하기 위해서 su, sudo 명령어를 사용합니다. 이 글에서는

withcoding.com

IPTables 명령어

iptables라는 명령어에 대해서도 정리해두면 좋습니다.

https://monkeybusiness.tistory.com/678

[리눅스] iptables 명령어 완벽 가이드 사용법(방화벽 설정)

iptables는 리눅스에서 네트워크 패킷 필터링 및 방화벽 설정을 관리하는 강력한 도구입니다. 이를 통해 트래픽을 제어하거나 특정 패킷을 차단, 허용할 수 있습니다. 패킷 필터링은 보안 정책을

monkeybusiness.tistory.com

예를들면, 아래와 같이 명령어를 작성할 수 있어야 합니다. 객관식이므로, 특정한 요청사항에 대해 작성된 명령어를 구분할 수만 있다면 충분합니다.

# SSH (22번 포트) 허용

iptables -A INPUT -p tcp --dport 22 -j ACCEPT

# HTTP (80번), HTTPS (443번) 허용

iptables -A INPUT -p tcp --dport 80 -j ACCEPT

iptables -A INPUT -p tcp --dport 443 -j ACCEPT

정리해보겠습니다. 만약 100점을 목표로 하시는 분들이라면, 공인 교육을 꼭 수강하시길 바랍니다. 하지만 합격은 전체 100점 중에서 60점 이상이면 충분하므로, 전략적으로 잘 준비하셔서 취득하시길 권장드립니다.

보안의 중요성이 계속 커지고 있습니다. 기존 Legacy 보안과 네이버클라우드에서 보안 상품을 함께 고려할 수 있는 전문가로 성장하시기를 기대합니다.

'네이버클라우드' 카테고리의 다른 글

| [Ncloud] CDB for PostgreSQL로 배우는 GraphRAG 후기 (0) | 2025.12.31 |

|---|---|

| [Ncloud] Data Stream으로 서버리스 데이터 스트리밍 시작하기 (0) | 2025.11.01 |

| 네이버클라우드 서버와 VSCODE 연동: Python (0) | 2025.01.07 |

| [Ncloud] MinIO 다중 노드 다중 저장소(MNMD) (3) (0) | 2024.09.30 |

| [Ncloud] MinIO 단일 노드 다중 저장소(SNMD) (2) (0) | 2024.09.23 |